E-Mail-Vokabular / Glossar

E-Mail ist ein Medium, welches wir alle tagtäglich verwenden. Doch ist es wirklich so alltäglich? Kennen Sie alle die Begriffe rund um dieses Medium? Machen Sie jetzt den Test!

Informationen gemäss Stand vom 17.2.2024

Bild: Pixabay / geralt / Pixabay-Lizenz

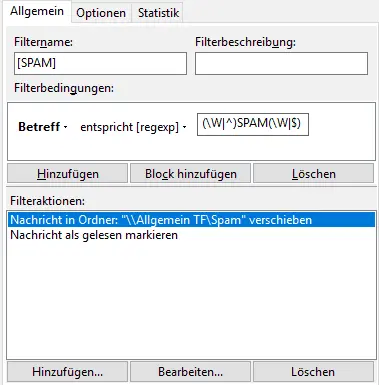

Bild: Pixabay / geralt / Pixabay-Lizenz

Glossar, Definition der Fachbegriffe

- Attachment

Datei-Anhängsel, welches mit der E-Mail mit verschickt wird. An E-Mails angehängte Dateien wie Fotos, Pläne, PDF-Dokumente etc. - Autoresponder

Ein Autoresponder ist ein automatisiertes E-Mail-Antwortsystem. Hierzu wird ein beliebiger Text mit einer E-Mail-Adresse verknüpft. Jedes Mal, wenn an diese E-Mail-Adresse eine E-Mail -egal welchen Inhalts geschickt wird, antwortet der Autoresponder automatisch und sendet den Inhalt des Textes sofort an den Absender der E-Mail, egal wann und wie oft. - BCC

Steht für Blind Carbon Copy. Mit diesem Befehl können Sie mit Ihrem E-Mail-Programm E-Mails an mehrere Personen gleichzeitig versenden. Der Empfänger sieht nicht, wer die E-Mail noch erhalten hat. Verwenden Sie nur dieses Verfahren, um E-Mail-Kopien zu verschicken. Es geht niemand etwas an, an wen Sie die E-Mails noch versendet haben. Zudem hat es niemand gerne, wenn man die persönliche E-Mail-Adresse weiterverbreitet. - BIMI

Steht für Brand Indicators for Message Identification. BIMI wird es ermöglichen, in der Übersicht der Mailbox sowie im Kopfbereich der E-Mail neben dem Absender das eigene Logo darzustellen. Ziel: Erhöhung der Markenbekanntheit und Wiedererkennung. - Blacklist

Eine Blacklist enthält jene E-Mail-Adressen, die man nicht erhalten will. Diese landen konkret im Spam-Ordner. - Body

Im Body der E-Mail befindet sich im Gegensatz zum Header der eigentliche Text der E-Mail. - Bounces

Bounces sind unzustellbare E-Mails. Gründe dafür gibt es einige, zum Beispiel, wenn ein E-Mail-Postfach voll ist oder der Server gerade nicht online ist. - Bulk-E-Mail

Werbe-Mails, auch Spam und Junk-Mail genannt. Oft werden von Suchrobotern auf Internetseiten oder in Newsgroups-Artikeln E-Mail-Adressen gesammelt. An diese werden millionenfach Werbesendungen verschickt. - CC

Steht für Carbon Copy. Mit diesem Befehl können Sie mit Ihrem E-Mail-Programm E-Mails an mehrere Personen gleichzeitig versenden. Jeder Empfänger sieht sofort, wer die E-Mail noch erhalten hat. Dieses System eignet sich ausschliesslich für geschlossene Benutzergruppen, wo jeder jeden kennt. (Zum Beispiel innerhalb einer Firma) - Digitale Signatur

Digitale Signaturen sind sichere elektronische Unterschriften. Sie erfüllen strengste Vorgaben für die Sicherheit und die Rechtsgültigkeit. Digitale Signaturen nutzen eine zertifikatbasierte digitale ID, die von anerkannten Zertifizierungsstellen ausgestellt wird. Wenn ein E-Mailer ein Dokument unterschreibt, wird seine digitale Identität der entsprechenden Person eindeutig zugeordnet und die Unterschrift wird verschlüsselt mit dem Dokument verknüpft. - DKIM

Steht für Domain Keys Identified Mail. Das verschlüsselte Protokoll ermöglicht die Signatur von E-Mails mit ihrem jeweiligen Domainnamen. Zusammen mit dem Protokoll SPF werden die E-Mails vor Angriffen geschützt. - DMARC

Steht für Domainbased Message Authentication Reporting Conformance. Definiert, was zu tun ist, wenn die Protokolle SPF und DKIM fehlerhaft sind. - Double-Opt-in

Hier handelt es sich um ein bestätigtes Anmeldeverfahren. Nach der Anmeldung zum Bezug eines Newsletters erhält man eine E-Mail, mit der man die Anmeldung bestätigen muss. Erst damit wird man definitiv in eine Aboliste eingetragen. Synonym: Confirmed Opt-in. - Emoticons

Um die Stimmung anzuzeigen, sind Smileys geeignet. So zum Beispiel 🙂 oder 😉 - Filter

Viele E-Mail-Programme ermöglichen, sogenannte Filterregeln einzusetzen. Diese Filter übernehmen Routinearbeiten. So können etwa E-Mails mit einem bestimmten Absender automatisch weitergeleitet oder gelöscht werden.

- Follow-Up-Autoresponder

Der Follow-Up-Autoresponder wird im Online-Marketing eingesetzt. Dieser spezielle Autoresponder versendet mehrere E-Mails in einem zeitlich definierten Abstand. - Forward

Weiterleiten einer E-Mail an einen anderen Empfänger. - GnuPG

GnuPG ist eine Verschlüsselungs-Software, die als eine der derzeit besten Verschlüsselungssysteme gilt. - Grabbing

Als E-Mail-Grabbing (oder Harvesting „Ernte von E-Mail-Adressen“) bezeichnet man den Vorgang, wenn Webcrawler (Roboter, Spider) unaufgefordert das Internet nach E-Mail-Adressen durchsuchen und bei Erfolg diese in einer Datenbank speichern. Diese Datenbanken werden von den Betreibern für Werbezwecke angeboten, verkauft und sind Quelle von unerwünschten Werbe-E-Mails. - Header

Enthaltet technische Informationen über die E-Mail. - Hoax

Falsche Virenwarnungen nennt man Hoax. „Achtung: Zurzeit ist ein hochgefährlicher Virus unterwegs.“ Fakt ist, dass alle diese Warnungen keinen ernst zu nehmenden Hintergrund haben. Viren sind tagtäglich unterwegs, der Benutzer muss jeden Tag aufmerksam sein. - HTML-E-Mails

Die HTML-E-Mails können Text-Formatierungen und Bilder enthalten, sind jedoch nicht in allen E-Mail-Programmen perfekt darstellbar. - IMAP

Steht für Internet Message Access Protocol. IMAP ist ein Standard-Protokoll für den Zugriff auf E-Mails als Alternative zu POP3. Mit IMAP kann man E-Mails empfangen und versenden. Per E-Mail-Client kann man nur den Betreff der E-Mail betrachten, um anschliessend über das Herunterladen der kompletten E-Mail zu entscheiden. Ausserdem lassen sich auf dem Internetserver Ordner anlegen, E-Mails löschen oder nach bestimmten E-Mails und Anhängen suchen. Dafür benötigt IMAP eine dauerhafte Verbindung zum Internetserver, solange die E-Mails bearbeitet werden. - Kettenbriefe

Versenden Sie keine Kettenbriefe und massenhafte Viruswarnungen. Diese verschickten (noch dazu häufig gefälschten) Handlungsaufforderungen sind nicht nur eine sinnlose Zeitverschwendung, sondern ein Datenschutzproblem. - Klickrate

Der branchenübergreifende Durchschnitt liegt bei rund 15%. - Mailinglisten

Gruppe von Teilnehmern, die jeweils E-Mails an eine bestimmte Adresse senden und Kopien der anderen Teilnehmerbeiträge erhalten. - Mime-Multipart-Format

Das Mime-Multipart-Format stellt bei E-Mails sicher, dass E-Mail-Programme, die nicht HTML-fähig sind, als Alternative eine E-Mail im Textformat erhalten. - Netikette

Zusammensetzung aus Net und Etikette. Ein Netz-Knigge für angemessenes und anständiges menschliches Verhalten im Internet und bei E-Mails. - Newsletter

Digitales Informationsmedium, welches per E-Mail versendet wird. Newsletter lassen sich auf vielen Websites kostenlos abonnieren und werden vom Anbieter in regelmässigen oder unregelmässigen Abständen verschickt. - Öffnungsrate

Die Öffnungsrate ist der Anteil der E-Mails, der von den Empfängern geöffnet wird.

Berechnung: Anzahl geöffneter E-Mails / Anzahl zugestellter E-Mails * 100

Der Durchschnitt der Öffnungsraten liegt bei 29% über alle Branchen hinweg.

Mehrfacheintragungen in der Datenbank sind ein Kriterium. Zahlen aus der Praxis belegen, dass bis zu 20% der E-Mail-Adressen in der Datenbank Dubletten sind. In einem solchen Fall erhalten die Interessenten jede E-Mail mehrfach, öffnen sie aber nur einmal. Das verfälscht die Öffnungsrate.

Kundennutzen Insider-Abo und Bibliothek

Erhalten Sie alle 7 bis 14 Tage aktuelle Insider-Tipps und Tricks sowie frisch entdeckte leistungsfähige und zeitsparende Online-Tools direkt ins eigene Postfach. Zudem erhalten Sie Zugriff auf den Mitgliederbereich mit 28 E-Books rund um das Thema Ihres Internetauftritts!

- Ordner

Alle E-Mails im gleichen Ordner aufzubewahren ist sehr unübersichtlich. Indem man Ordner für alle wichtigen Korrespondenzpartner anlegt, finden Sie archivierte E-Mails viel schneller wieder. - PGP

Steht für Pretty Good Privacy und ist ein Programm zur Verschlüsselung von E-Mails. PGP ist für private Zwecke kostenlos über viele Shareware Archive zu beziehen. Im E-Mail-Bereich ist PGP mittlerweile zu einem Quasi-Standard geworden und wird von sehr vielen Leuten eingesetzt. - Phishing-E-Mail

Diese E-Mails enthalten eine Aufforderung zum Besuch einer gefälschten Website. Auf dieser Website versuchen die Betrüger, sich Bankzugangsdaten oder andere persönliche Daten der E-Mail-Empfänger zu verschaffen. Sie veranlassen, die Empfänger Log-in und Passwort zu verraten. - POP3

Der POP-Eintrag ist für das Empfangen der E-Mails verantwortlich. Den entsprechenden Eintrag für die Konfiguration Ihres E-Mail-Programms erhalten Sie von Ihrem E-Mail-Provider. - Provider

Der Provider ist diejenige Firma, die Ihren E-Mail-Anschluss verwaltet und bewirtschaftet. - Sender Score

Das Unternehmen Return Path bietet einen kostenlosen Service, bei dem ein Algorithmus die Reputation jeder E-Mail Server IP-Adresse auf einer Skala von 0 bis 100 bewertet. Return Path zeichnet auf, ob sich Kontakte regelmässig von E-Mails bestimmter Absender abmelden oder diese als Spam markieren. Der Sender Score, der Ihnen zugeteilt wird, ist keine feste Grösse, sondern ändert sich je nach Ihren E-Mail-Marketinggewohnheiten und den Reaktionen Ihrer Empfänger.

Details zum Thema Sender Score - Signatur

Eine Signatur befindet sich unter dem E-Mail-Text und beinhaltet normalerweise Informationen über den E-Mail-Versender wie Name, Adresse, Telefon, Internetadresse, Werbeangebot. - Smiley

Um die Stimmung anzuzeigen, sind Smileys geeignet. In geschäftlichen E-Mails sollten Sie diese Smileys nur Verhalten verwenden. Folgende Smileys sind einigermassen eindeutig: 🙂 fröhlich, lächeln, 😉 augenzwinkernd, 🙁 traurig, enttäuscht :-(( sehr traurig - SMTP

steht für Simple Mail Transfer Protocol. Der SMTP-Server ist für das Senden der E-Mails verantwortlich. Den entsprechenden Eintrag für die Konfiguration Ihres E-Mail-Programms erhalten Sie von Ihrem E-Mail-Provider. - SMTP Relay Server

(SMTP Server oder SMTP Relay) handelt es sich um ein Basisprotokoll, mit dem E-Mails über das Internet übertragen werden. - Spam

Lästige und unverlangte Werbe-E-Mail. Synonyme: UCE, Junk Mail, Werbemüll. - Spamordner

Viele E-Mail-Dienste bieten schon seit längerer Zeit einen Spamschutz an. Dabei werden E-Mails in einen separaten Ordner verschoben, wenn es sich um Werbemüll handelt. Aufgrund diverser Indikatoren wird der Spam ermittelt. So arbeiten die heutigen Filter sehr zuverlässig. Trotzdem, es kann immer mal wieder eine wichtige E-Mail im Spamordner landen.

“Überprüfen Sie zumindest einmal im Monat, ob sich im Spamordner keine wesentliche E-Mail befindet.”

- SPF

Der Begriff Sender Policy Framework bezeichnet ein Verfahren, mit dem verhindert werden soll, dass eine Absender-E-Mail-Adresse gefälscht werden kann. Es verhindert, dass E-Mails zum Beispiel über nicht legitimierte IP-Adressen versendet werden können. - Steganografie

Mittels Steganografie-Software können Sie Texte in Bildern, Videos und Sounddateien verstecken. - Text-E-Mails

Text-E-Mails können keine Textformatierungen enthalten und sind in jedem E-Mail-Programm perfekt lesbar. - Tracking

Hier handelt es sich um das Nachverfolgen einer E-Mail. So vom Versand, über die Zustellung bis zum Öffnen respektive Klicken verschiedener Links und Inhalte innerhalb der E-Mail. - Transaktions-E-Mails

Transaktions-E-Mails (resp. Systemmails) sind E-Mails, die automatisiert durch Besucheraktionen aus Shop, Online-Portalen, sozialen Netzwerken oder vergleichbaren Systemen ausgelöst werden. - Trigger-E-Mails

Trigger-E-Mails sind E-Mails, die automatisch verschickt werden. Der Auslöser für ein Triggermail ist ein bestimmtes Ereignis oder ein bestimmter Zeitpunkt. Wichtig dabei ist, dass es sich um ein persönliches Ereignis des Empfängers handelt. Etwa ein Geburtstag oder der Namenstag. - Umleiten

Es wird eine Kopie der E-Mail an die Umleitungsadresse gesendet. Alle Header, auch Absender- und Empfänger-Adressen, bleiben unverändert. Wie die Umleitung zustande gekommen ist, sieht der Empfänger nur an den zusätzlichen Headerzeilen (die normalerweise nicht angezeigt werden)

- Undisclosed recipient

Bei einigen E-Mail-Programmen ist es möglich den Empfänger (AN Feld) leer zu lassen und die Empfänger via CC-respektive BCC-Feld zu erfassen. Solche E-Mails erkennt man daran, dass im E-Mail-Header für den Empfänger der Text undisclosed-recipients erscheint. - Verschlüsseln

E-Mails sind wie Postkarten; jeder Provider kann sie lesen. Verschlüsseln Sie allenfalls vertrauliche E-Mails. (Klären Sie aber ab, ob die Gegenseite die Datei entschlüsseln kann!) - Webhook

Webhooks sind Ereignisse, die eine bestimmte Aktion auslösen. Im E-Mail-Marketing werden sie für die Kommunikation zwischen verschiedenen Systemen verwendet. - Weiterleiten

Es wird eine Kopie der E-Mail an die Weiterleitungsadresse eingefügt und kann vor dem Absenden bearbeitet, verändert werden. Es wird nur der E-Mail-Text weitergeleitet, Anlagen gehen dabei verloren, auch die digitale Signatur. - Whitelist

Die E-Mail-Adressen auf dieser Liste dürfen niemals im Spamordner landen. Diese Adressen werden immer als seriös behandelt.